- AI技術を悪用したマルウェア「s1ngularity」がGitHub 2,180アカウントを攻撃

- Claude、Q、Geminiなど複数のAIプラットフォームを使用して認証情報を窃取

- Nx NPMパッケージのサプライチェーン攻撃により7,200のリポジトリが影響

AI技術を武器化した新世代のサイバー攻撃

2025年8月26日、サイバーセキュリティ業界に衝撃が走りました。Wizの研究者らが発見した「s1ngularity」と呼ばれる攻撃により、GitHub上の2,180のアカウントと7,200のリポジトリが侵害されたのです[1]。この攻撃の最も注目すべき点は、マルウェアがClaude、Q、Geminiといった最新のAIプラットフォームを活用して、認証情報の窃取を自動化していたことです。

攻撃者は人気の高いNxビルドシステムを標的とし、週間500万ダウンロードを誇るNPMパッケージに悪意のあるコードを注入しました[1]。この手法により、開発者コミュニティ全体に影響を与える大規模な攻撃を実現したのです。特に深刻なのは、盗まれた多くの認証情報が現在も有効であり、継続的なセキュリティリスクとなっていることです。

この攻撃は、AIが単なる便利なツールから「武器」へと変貌する転換点を示しています。従来のマルウェアは事前にプログラムされた固定的な動作しかできませんでしたが、s1ngularityは人間の思考プロセスを模倣し、状況に応じて戦術を調整できます。これは、まるで熟練のハッカーが24時間体制で攻撃を続けているようなものです。企業のセキュリティ担当者は、もはや「決まったパターンの攻撃」だけでなく、「学習し進化する攻撃」に備える必要があります。

LLMプロンプトによる高度な認証情報窃取手法

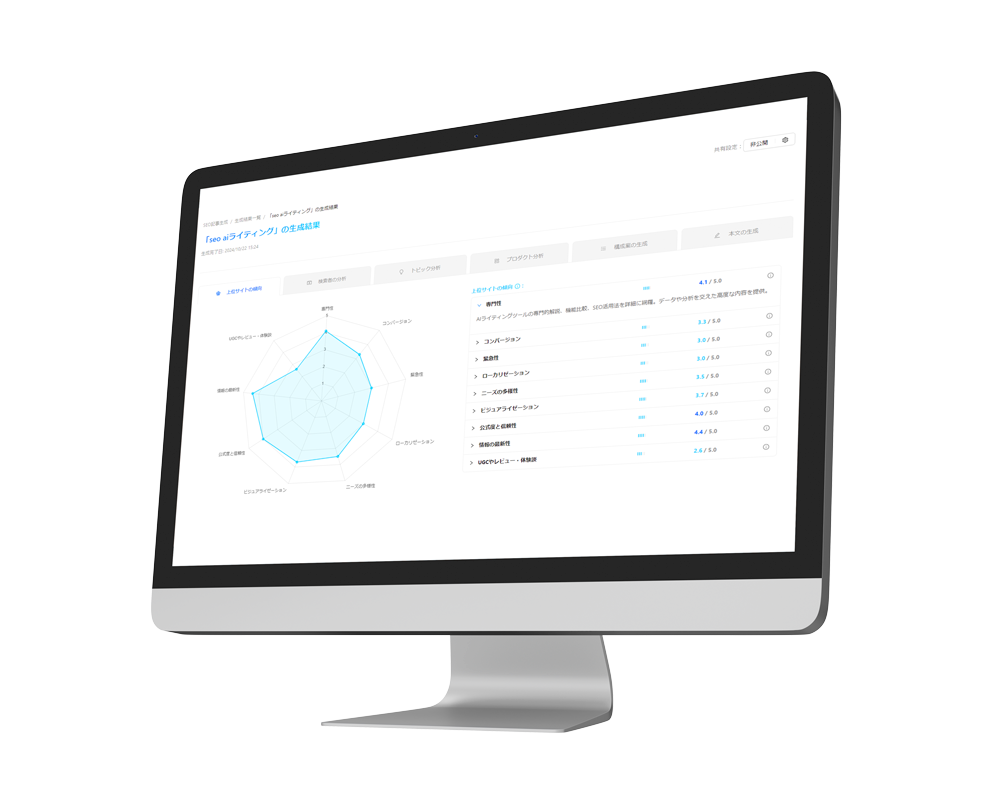

s1ngularityマルウェアの革新的な側面は、大規模言語モデル(LLM)のプロンプトを使用して認証情報を効率的に収集する点にあります。攻撃者は、GitHubトークン、SSHキー、暗号通貨ウォレットなどの機密情報を標的として、AIに具体的な指示を与えていました[1]。さらに驚くべきことに、攻撃の進行中にプロンプトを継続的に改良し、成功率を向上させていたのです。

この攻撃は3つの段階に分かれて実行され、各段階でAIの活用方法が洗練されていきました[1]。マルウェアはファイルシステムをスキャンし、様々な種類の認証情報を収集する能力を持っていました[2]。従来の静的な検索パターンとは異なり、AIを活用することで、より柔軟で効果的な情報収集が可能となったのです。

この手法の恐ろしさは、まるで「デジタル探偵」のような精度で機密情報を発見できることです。従来のマルウェアは「金庫の鍵を探す泥棒」のように、決まった場所しか調べられませんでした。しかし、AIを搭載したs1ngularityは「経験豊富な探偵」のように、文脈を理解し、隠された手がかりから重要な情報を推測できます。例えば、設定ファイルの構造から関連する認証情報の保存場所を推測したり、コメントから開発者の意図を読み取ったりできるのです。これにより、従来のセキュリティ対策では検出が困難な、より巧妙な攻撃が可能となっています。

NPMサプライチェーンの脆弱性を突いた攻撃手法

攻撃者は、GitHub Actionsワークフローの欠陥を悪用して、悪意のあるNxパッケージをNPMレジストリに公開することに成功しました[1]。この手法により、正規のパッケージ更新プロセスを装いながら、マルウェアを広範囲に配布できたのです。Nxは人気の高いビルドシステムであり、多くの開発プロジェクトで使用されているため、攻撃の影響範囲は極めて広範囲に及びました。

サプライチェーン攻撃の特徴として、開発者が信頼するパッケージマネージャーを通じて配布されるため、従来のセキュリティ対策では検出が困難でした[2]。攻撃者は正規のパッケージに悪意のあるコードを注入し、自動更新機能を通じて多数のシステムに拡散させることができたのです。

NPMサプライチェーン攻撃は、現代のソフトウェア開発における「信頼の連鎖」の脆弱性を浮き彫りにしています。これは、食品サプライチェーンで汚染された原材料が最終製品に混入するのと似ています。開発者は日常的に数百のパッケージを使用しており、それぞれを個別に検証することは現実的ではありません。s1ngularity攻撃は、この信頼関係を悪用し、「毒入りの材料」を正規の流通経路に紛れ込ませたのです。今後、企業は依存関係の管理において、単なる機能性だけでなく、セキュリティ検証プロセスの強化が不可欠となります。パッケージの出所確認、定期的なセキュリティ監査、異常検知システムの導入など、多層防御の構築が求められています。

まとめ

s1ngularity攻撃は、AIがサイバー攻撃の新たな武器として活用される時代の到来を告げています。従来の静的なマルウェアとは異なり、学習能力と適応能力を持つこの新世代の脅威は、既存のセキュリティ対策の根本的な見直しを迫っています。企業と開発者は、AIを活用した防御システムの構築と、サプライチェーンセキュリティの強化に早急に取り組む必要があります。

参考文献

- [1] AI-powered malware hit 2,180 GitHub accounts in ‘s1ngularity’ attack

- [2] Malicious Nx Packages in ‘s1ngularity’ Attack Leaked 2,349 GitHub, Cloud, and AI Credentials

*この記事は生成AIを活用しています。*細心の注意を払っていますが、情報には誤りがある可能性があります。